Bem-vindo ao Suporte da Microsoft

Inscreva-se para que o possamos servirmos melhor Iniciar sessão

Olá, , bem-vindo ao Suporte da Microsoft.

Tópicos mais populares

Conta Microsoft e armazenamento

Windows e dispositivos

Conheça o Microsoft Copilot

Alcance tudo o que possa imaginar com o seu complemento de IA nas aplicações do que já utiliza diariamente.

Explorar

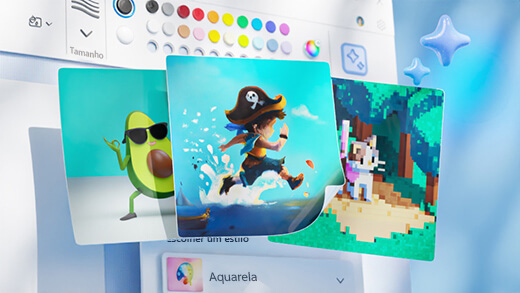

Gerar arte com o Paint Cocreator

Crie obras de arte incríveis com apenas algumas palavras. O Microsoft Paint Cocreator irá ajudá-lo a libertar a sua criatividade e a criar as suas próprias obras de arte com a ajuda da IA.

Alcançar mais com a IA no Windows

O Windows é a primeira plataforma de PC a fornecer assistência de IA centralizada. Saiba como alcançar e criar mais com o Copilot no Windows.

O Office agora é Microsoft 365

A casa para as suas ferramentas e conteúdos favoritos. Agora, com novas formas de o ajudar a encontrar, criar e partilhar os seus conteúdos, tudo num único local.

Centro de Formação do Microsoft 365

Aumente rapidamente a sua produtividade com estes Microsoft 365 vídeos, tutoriais e recursos.

Histórias do Microsoft 365 Pequenas Empresas

Se for proprietário de uma pequena empresa

Encontre as informações de que precisa para criar, gerir e expandir a sua pequena empresa com o Microsoft 365.

Mais opções de suporte

Contacte o Suporte

Suporte empresarial

Privacidade e segurança

Mais suporte

Consiga mais com o Copilot Pro

Aumente a sua criatividade e produtividade com uma experiência Copilot premium. Transfira a aplicação Copilot para uma avaliação gratuita de 1 mês do Copilot Pro.